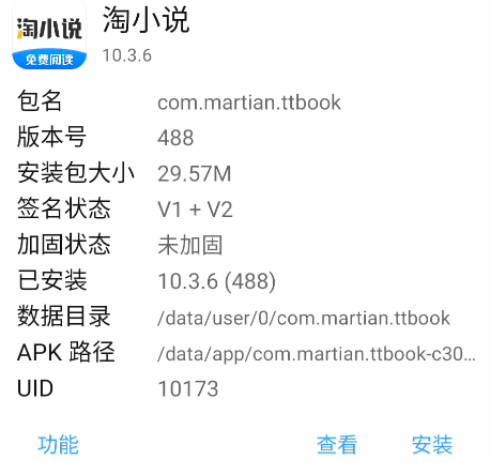

App信息

包名:com.martian.ttbook

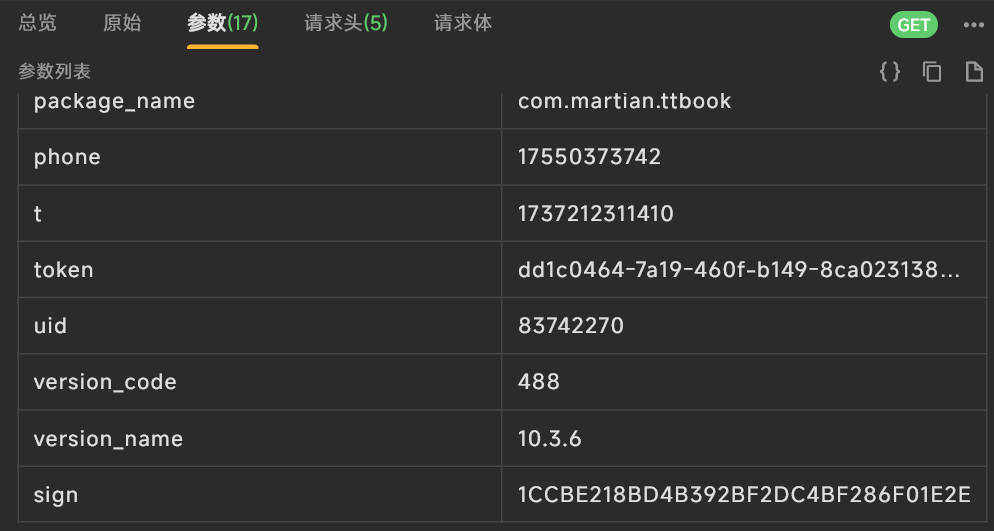

抓包分析数据

发送登录请求,找到登录相关数据包,分析sign参数

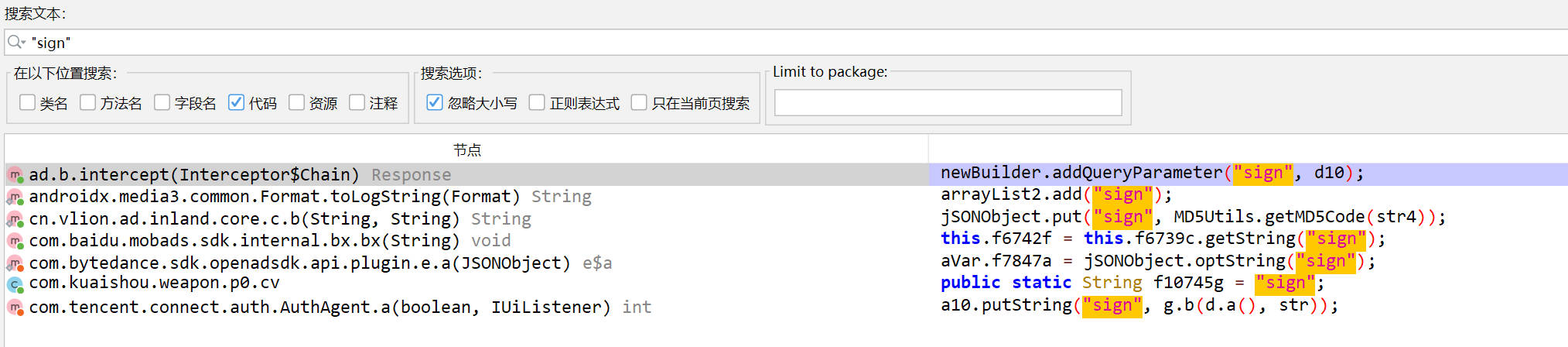

Jadx反编译apk

搜索sign

intercept

双击跳转到sign出现的位置

通过分析上下文可以确定这就是我们要的参数,接下来分析这个参数是怎么生成的

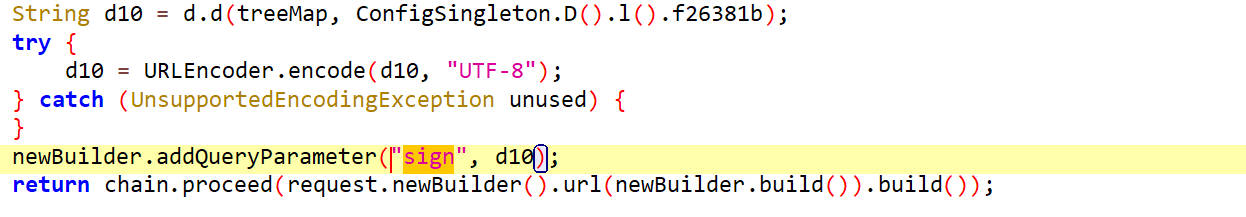

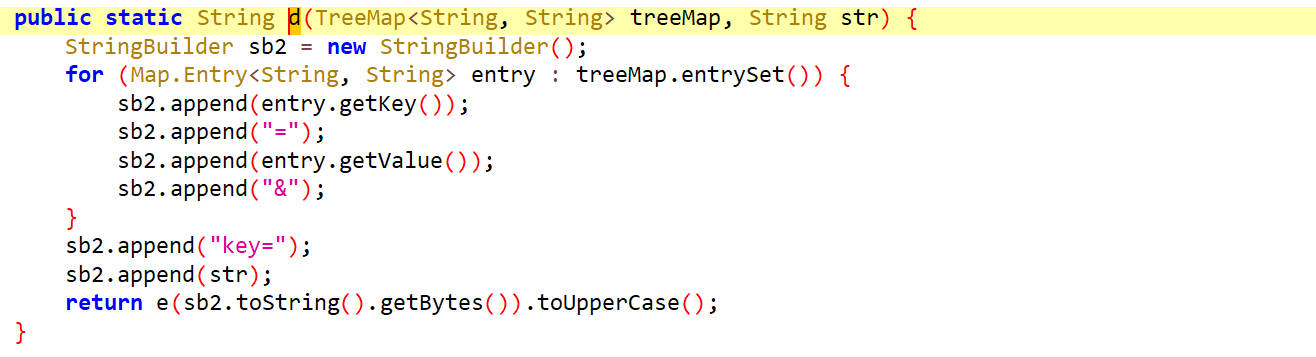

d.d

它从d.d(treeMap, ConfigSingleton.D().l().f26381b);这个地方过来,我们进入到d方法里看看

利用frida hook d方法查看它的参数和返回值

hook d

1 | function hook_d(){ |

hook结果

1 | d.d is called: |

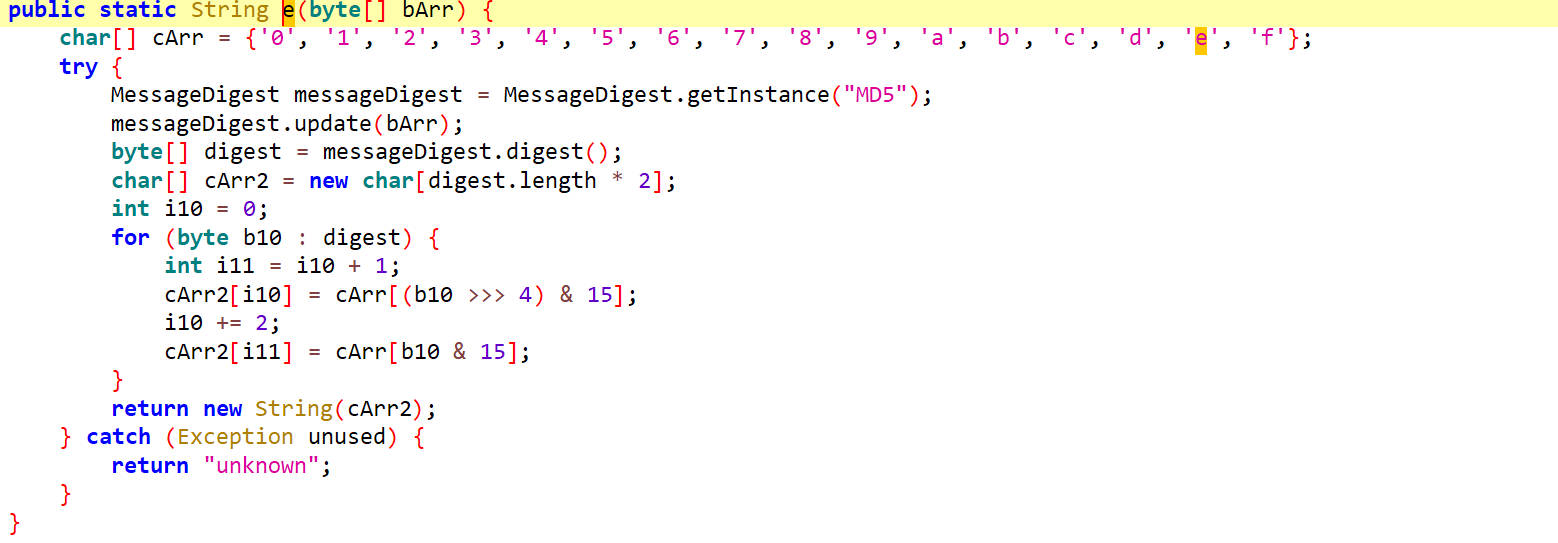

e

d方法的返回值调用了e方法,进入e方法查看一下

这里使用了md5算法,然后对结果又进行了变换,最终转换为字符串返回。

hook e

1 | function hook_e(){ |

hook 结果

1 | d.e is called: bArr=appid=mibook&brand=google&channel=Vivo&code=1111&device_id=b5ffdb56a1f546bc978c7237a06e55e4&model=Pixel 3&optype=0&ostype=0&osversion=9&package_name=com.martian.ttbook&phone=17550373739&t=1737268010279&token=dd1c0464-7a19-460f-b149-8ca0231380e2&uid=83742270&version_code=488&version_name=10.3.6&key=mibook_123456 |

Python还原

1 | import requests |

1 | Response: |

vip逻辑分析

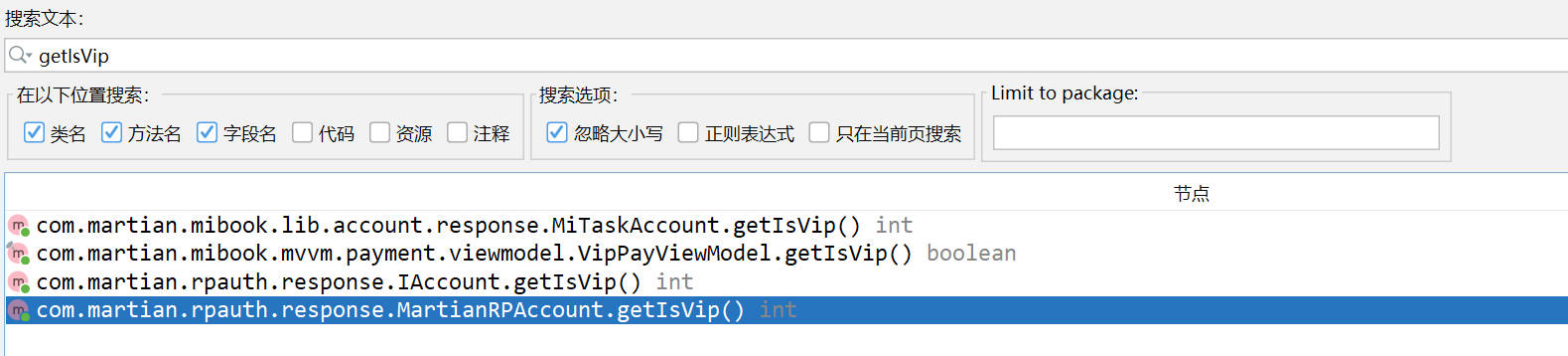

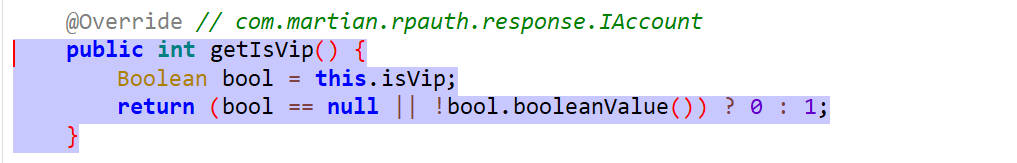

jadx里搜索getIsVip

getIsVip

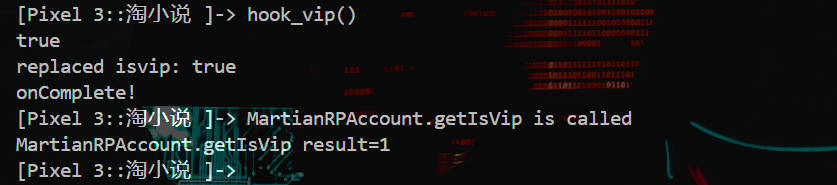

利用frida进行hook

1 | function hook_vip(){ |

hook 结果